最近、世間を騒がせている「富士通元社員による営業秘密の不正持ち出し事件」。逮捕された男の供述は、「転職活動で自分の実績を説明するためだった」というものでした。

これ、実は現代のIT業界において「氷山の一角」かもしれません。しかし、ISMSを運用する企業にとっては、これほど恐ろしい「想定内(であってはならない)リスク」はありません。

今回は、なぜこの事件が起きたのか、ISMS(ISO/IEC 27001)のフレームワークを使って、その裏側と対策をズバッと解説します!

1. 事件の概要:何が「アウト」だったのか?

報道によると、元社員は富士通の子会社に勤務していた際、顧客管理システムにアクセスし、機密性の高い営業情報を不正に複製・取得した疑いが持たれています。

動機: 転職活動でのアピール材料

罪名: 不正競争防止法違反(営業秘密の領得)

「自分が作った資料だから」「自分の実績だから」という言い訳は、法的には一切通用しません。会社に属している間に作成・管理された情報は、すべて「会社の資産」だからです。

2. ISMS(ISO 27001)の観点から見る3つの致命的ポイント

ISMSを運用している企業なら、以下の3つの管理策(アネックスA)が機能していたかを検証する必要があります。

① 資産の管理(A.5.9 / A.5.10)

ISMSでは「どの情報がどれくらい重要か」を格付けし、管理することを求めています。

今回の営業情報は間違いなく「極秘」レベル。それを外部に持ち出せる状態だったこと自体、資産の目録管理と持ち出しルールの形骸化を示唆しています。

② アクセス制御(A.5.15 / A.5.18)

「必要な人に、必要な分だけ」アクセス権を与えるのが鉄則です。

転職を考えている(あるいは退職が決まっている)社員が、広範囲の顧客情報にアクセスし続けられたのは、「職務の分離」や「権限の見直し」が不十分だった可能性があります。

③ 物理的・技術的保護(A.8.1 / A.8.16)

USBメモリの制限や、ログの監視(モニタリング)です。

「不正に複製」されたことに後から気づいて逮捕に至った点は評価できますが、「リアルタイムでブロック」できなかった点に、技術的対策の限界と課題が見て取れます。

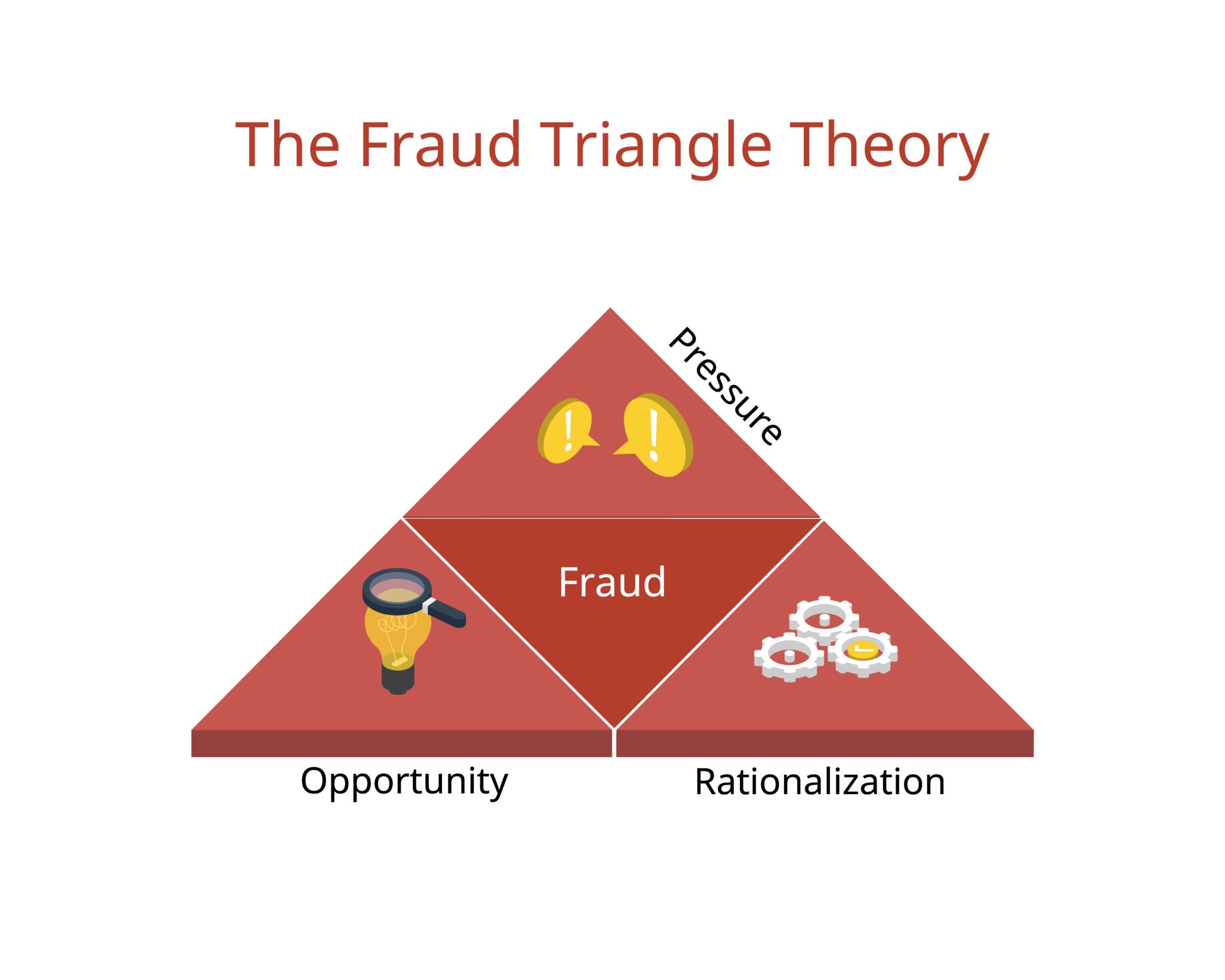

3. なぜ人は魔が差すのか?「不正のトライアングル」

セキュリティ対策はシステムだけでは不十分です。ISMSでも重視される「人間系」の対策を考える上で、不正のトライアングルという概念が役立ちます。

動機(Pressure): 「良い条件で転職したい」「実績を証明したい」

機会(Opportunity): 「今なら誰も見ていない」「ログをチェックされていないはず」

正当化(Rationalization): 「自分が苦労して作ったデータだ」「会社には損害を与えないはず」

今回の事件は、この3つが見事に揃ってしまったと言えます。特に「転職のため」という自分勝手な正当化が、犯罪の引き金になりました。

4. 企業が取るべき「バズらせない」ための3つの防衛策

「うちの社員は大丈夫」という根拠のない自信は捨てましょう。ISMSの精神は「疑うこと」ではなく「仕組みで守ること」です。

1. 退職プロセス(離職時の管理)の徹底

退職予定者には、即座に重要システムへのアクセス権を停止、または制限するワークフローを確立しましょう。これはISMSの「雇用終了時の責任(A.6.5)」に直結します。

2. DLP(データ漏洩防止)ツールの導入

「コピーしようとした瞬間にアラートが出る」「社外メールに添付できない」といった、強制力のある技術的対策(DLP: Data Loss Prevention)は、もはや必須です。

3. 「情報資産の帰属」に関する教育

「自分が作ったデータは自分のもの」という勘違いを正すリテラシー教育を定期的に行いましょう。逮捕のリスクを具体的に伝えることが、最大の抑止力になります。

まとめ:信頼を築くのは「実績」ではなく「誠実さ」

転職活動で評価されるのは、持ち出したデータではなく、そのデータを生み出したあなたのスキルと思考プロセスです。

富士通の事件は、一人のキャリアを台無しにしただけでなく、企業の社会的信用を大きく傷つけました。ISMSを単なる「認証取得」で終わらせず、実効性のある「文化」として根付かせることが、令和のビジネスシーンには求められています。

「守るべきものを、守れる仕組みに。」

あなたの会社のISMSは、本当に機能していますか?